Le SD-WAN est désormais adopté en masse par les équipes réseau des entreprises. Les services informatiques des entreprises utilisent le SD-WAN pour rationaliser le coût de l’accès WAN/cloud/SaaS et optimiser les performances des utilisateurs aux ressources internes, hôtes cloud et SaaS. Ils font initialement confiance à leur fournisseur SD-WAN pour fournir un ensemble complet de fonctionnalités de monitoring prêtes à l’emploi. Ces ressources de supervision sont-elles suffisantes pour gérer le fonctionnement quotidien d’un déploiement SD-WAN ? Quelles sont les meilleures pratiques pour mettre en œuvre le monitoring des performances SD-WAN ?

Le SD-WAN est là pour rester !

Certains d’entre nous ont remis en question le niveau d’adoption que le SD-WAN obtiendrait du fait que le travail à distance et le télétravail sont devenus la nouvelle norme pendant la pandémie.La crise du COVID a temporairement détourné les équipes réseaux informatiques de leurs projets et déploiements SD-WAN, car elles ont dû rapidement adapter leur infrastructure au grand besoin de travail à distance sécurisé.

Néanmoins, les moteurs de l’adoption du SD-WAN sont toujours présents : l’adoption du cloud et du SaaS. Alors que le travail à distance a atteint une nouvelle échelle, les bureaux, les magasins, les unités de production doivent toujours avoir accès à la fois aux applications internes, basées sur le cloud et SaaS pour fonctionner.

Le SD-WAN offre une excellente opportunité d’optimiser le coût de cet accès et d’améliorer les performances des utilisateurs : le SD-WAN permet au trafic cloud / Internet / SaaS décentralisé d’accéder en toute sécurité des ressources cloud et des applications SaaS depuis les bureaux distants, sans les renvoyer vers les datacenters via des circuits privés coûteux.

Les fonctionnalités SASE couvrent les failles de sécurité qui empêchaient jusqu’à présent les équipes des entreprises de s’éloigner d’une centralisation du trafic Internet/SaaS/cloud via des passerelles sécurisées sur site.

Lacunes et vulnérabilités du monitoring SD-WAN natif

Les solutions SD-WAN proposent certaines fonctionnalités de monitoring et de visibilité : que pouvez-vous en attendre ? Où sont les principales lacunes ?

Toute solution SD-WAN fournira :

- Statistiques basées sur les équipements (disponibilité, consommation de ressources par SNMP)

- Une certaine forme d’analyse de l’utilisation du trafic/de la bande passante

- Certains fournisseurs fourniront un monitoring des délais de bout en bout via un tunnel d’overlay (ou « sur-couche ») (c’est-à-dire le temps de réponse du réseau d’un équipement SD-WAN à un autre équipement SD-WAN)

La majorité des solutions de monitoring SD-WAN montrera deux limites générales : ensemble limité de métriques, rétention courte/pas ou peu d’historique.

Au final, la couverture native de l’instrumentation SD-WAN laisse les lacunes suivantes :

| Visibilité offerte par les solutions SD-WAN | Visibilité requise |

|

|

Le monitoring traditionnel des performances du réseau (NPM) est incapable de surveiller les performances du SD-WAN

NPM regroupe des solutions qui offrent les fonctionnalités suivantes :

- Monitoring des équipements (SNMP)

- Collecte xFlow (analyse de la bande passante à l’aide de Netflow ou d’autres données de flux)

- Analyse du trafic

- Monitoring synthétique

Alors que le monitoring des équipements est souvent couvert par les solutions SD-WAN, les autres capacités NPM peuvent ne pas s’adapter au contexte d’accès Cloud et SaaS via le SD-WAN pour les raisons suivantes :

- Le chiffrement avancé est un obstacle majeur à la collecte des xFlows et à l’analyse du trafic. Cela rend impossible pour la plupart des solutions de fournir des informations à la fois sur les performances au niveau de l’utilisateur et au niveau du réseau. Il rend parfois difficile la reconnaissance des différentes applications transportées sur le réseau. L’adoption de protocoles TLS tels que TLS1.3 et suivants combinés à la nouvelle version de HTTP (2.0 et Quic / 3.0) réduit la visibilité jusqu’à lui retirer toute valeur opérationnelle.

- La collecte de données de flux et de trafic dans un réseau distribué tel qu’un environnement SD-WAN est beaucoup trop coûteuse en regard de la visibilité qu’ils peuvent encore fournir (à la fois pour le dispositif de capture, pour centraliser les données et pour gérer les données résultantes)

- Le SD-WAN s’appuie sur des réseaux tiers sur lesquels les équipements ne peuvent pas être monitorés de façon traditionnelle.

- Les capacités NPM synthétiques traditionnelles mesurent les circuits de bout en bout, qui nécessitent souvent une instrumentation bidirectionnelle, et souffrent des limitations suivantes :

- L’instrumentation côté SaaS / Cloud est souvent impossible.

- La mesure de bout en bout ne fournit aucune indication sur l’origine de la détérioration sur le chemin du réseau et sur les actions qui peuvent être prises pour la corriger.

Enfin, elles ne s’inscrivent pas dans le contexte des services basés sur le cloud et de la surveillance des infrastructures applicatives SaaS : les applications SaaS sont naturellement distribuées pour répondre aux besoins de leur clientèle mondiale. Le NPM traditionnel mesure les performances des utilisateurs sur des serveurs situés dans un nombre limité d’emplacements (généralement des datacenters). Ils ont du mal à s’adapter à la structure des applications SaaS.

Les applications SaaS reposent sur :

- une large gamme de noms d’hôtes (« hostnames ») : la plupart des applications SaaS utilisent une Platforme cloud largement distribuée (avec CDN, services tiers, serveurs d’API, serveurs d’applications) ainsi que d’autres services connectés par leurs clients (par exemple, l’intégration avec d’autres applications SaaS ou des appels d’API aux applications internes).

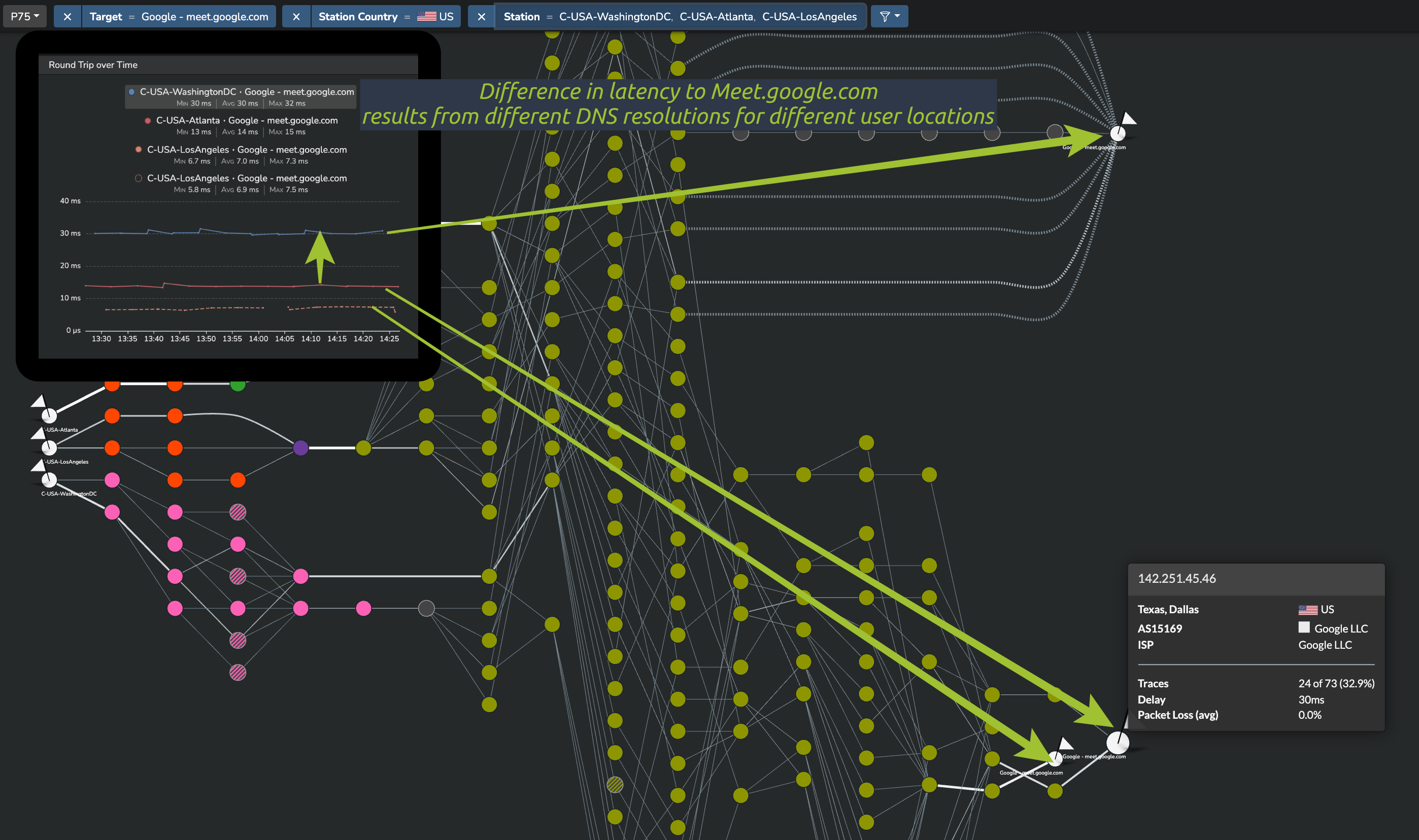

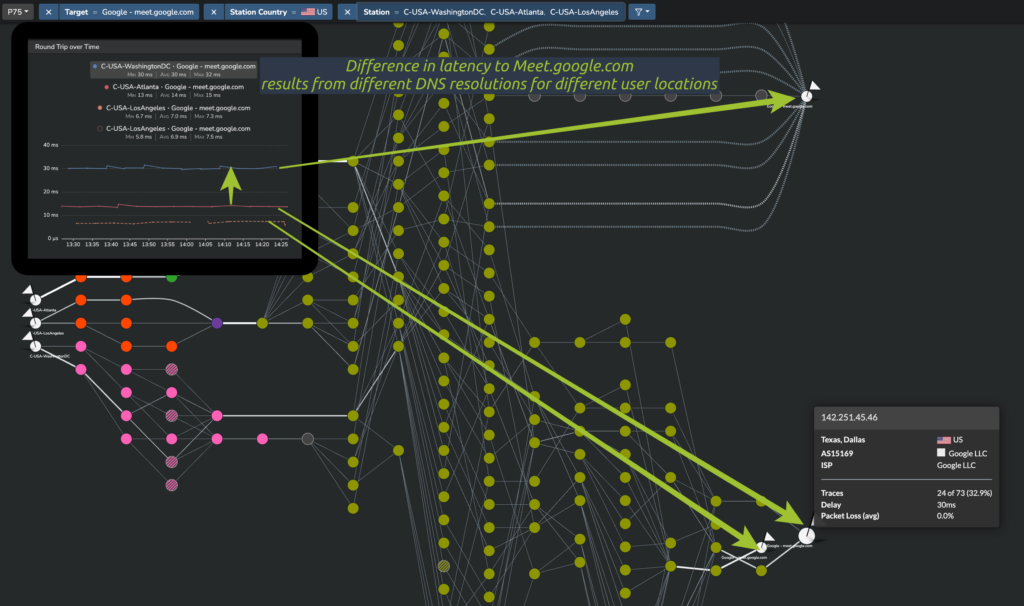

- Les utilisateurs sont redirigés de différentes manières, en fonction de l’emplacement des utilisateurs. La résolution DNS pour le même nom d’hôte est gérée différemment en fonction de l’emplacement des utilisateurs pour les rediriger vers l’hôte le plus proche pour ce service. Cela peut bien sûr être la source d’erreurs (par exemple, l’adresse IP de l’utilisateur n’est pas interprétée correctement et l’utilisateur est finalement lié à un hôte éloigné de sa localisation réelle). Les fournisseurs proposent également de nombreux niveaux de couverture différents en fonction de la localisation des utilisateurs.

- De nombreuses routes réseau entre les utilisateurs et les différentes parties de la plateforme SaaS

Meilleures pratiques : quelles techniques de surveillance contribuent à une solution complète de monitoring SD-WAN ?

| Technique de monitoring | Visibilité assurée | Cas d’utilisation | Monitoring SD-WAN natif |

| Test synthétique applicatif | Monitoring des applications de bout en bout Comportement normal vs comportement anormal |

Monitoring proactif | Non |

| Test synthétique réseau | Monitoring du réseau de bout en bout | Monitoring proactif | Oui |

| Monitoring des chemins réseau | Mesurer les performances du réseau de bout en bout Analyser les redirections DNS Visualisation et statistiques saut par saut du chemin Trouver des problèmes de routage, internes vs externes / Internet / SaaS / Cloud |

Monitoring proactif

Diagnostic |

Non |

| Monitoring des équipements | Performances des équipements Comportement Wi-Fi Performances des transactions applicatives |

Diagnostic | Non |

| Analyse de trafic | Voir l’utilisation du réseau par les applications | Monitoring proactif

Diagnostic |

Oui |

Le monitoring des performances du SD-WAN nécessite une combinaison de techniques de supervision. Quel que soit le fournisseur que vous choisissez, vous devrez compléter leurs capacités de monitoring natives pour appliquer les meilleures pratiques afin de maintenir les performances des utilisateurs à leur meilleur niveau. Les solutions NPM traditionnelles ne seront pas le bon complément à vos capacités de surveillance SD-WAN natives.

Découvrez le détail des capacités nécessaires pour superviser votre SD-WAN dans cet article.